El portal thehackernews.com publicó el mes pasado una vulnerabilidad que permite hacer un Ataque DDoS simple pero grave, en WordPress. La vulnerabilidad permite que el ataque tenga éxito incluso con una máquina, sin consumir una gran cantidad de ancho de banda.

La vulnerabilidad ( CVE-2018-6389 ) permanece sin parches y afecta a casi todas las versiones de WordPress publicadas en los últimos nueve años, incluida la última versión estable de WordPress (Versión 4.9.4). Descubierta por el investigador de seguridad israelí Barak Tawily , la vulnerabilidad reside en que carga el archivo «load-scripts.php«.

El archivo load-scripts.php solo se diseñó para que los administradores puedan mejorar el rendimiento y cargar la página más rápido, al combinar varios archivos JavaScript en una única solicitud.

Sin embargo, para hacer que «load-scripts.php» funcione en la página de inicio de sesión del administrador (wp-login.php) antes de iniciar sesión, los autores de WordPress no mantuvieron ninguna autenticación en su lugar, lo que eventualmente hizo que la función esté accesible para cualquiera.

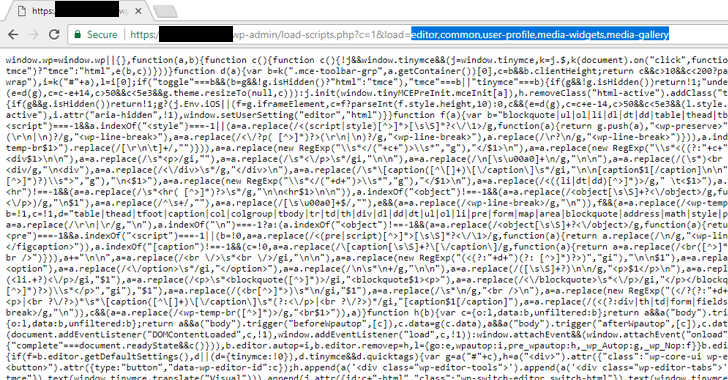

Dependiendo de los complementos y módulos que se encuentren instalados, el archivo load-scripts.php llama selectivamente a los JavaScript necesarios pasando sus nombres al parámetro «load», separados por una coma, como en la siguiente URL:

Cómo funciona WordPress DDoS Attack

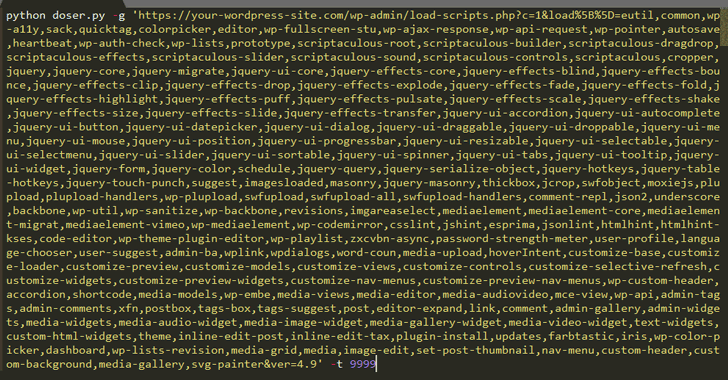

Según el investigador, uno puede simplemente forzar load-scripts.php para llamar a todos los archivos JavaScript posibles (es decir, 181 scripts) de una sola vez pasando sus nombres a la URL anterior, haciendo que el sitio web objetivo sea levemente lento consumiendo una gran CPU y memoria del servidor.

«Hay una lista bien definida ($ wp_scripts), que los usuarios pueden solicitar como parte del parámetro load []. Si el valor solicitado existe, el servidor realizará una acción de lectura de E/S para una ruta bien definida asociado con el valor suministrado por el usuario», dice Tawily.

Aunque una sola solicitud no es suficiente para echar abajo todo un sitio web. Tawily utilizó una secuencia de comandos python de prueba. Esta hace un gran número de solicitudes concurrentes a la misma URL en un intento utilizar de agotar los recursos de CPU del servidor.

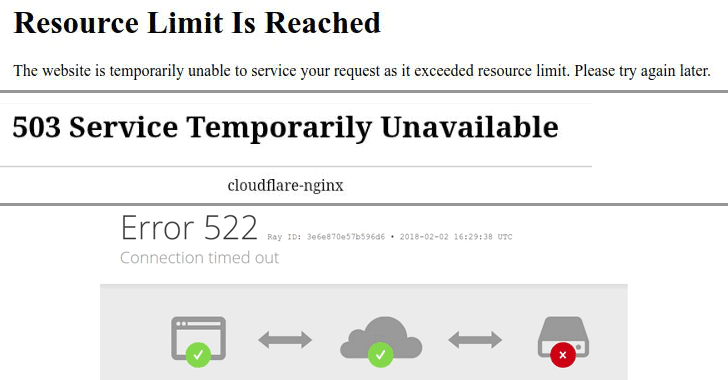

The Hacker News ha verificado la autenticidad del exploit DDoS. El cual dejó fuera servicio uno de sus sitios web de pruebas, que se ejecutan en un VPS mediano.

«Es hora de mencionar una vez más que load-scripts.php no requiere ninguna autenticación, un usuario anónimo puede hacerlo. Después de ~ 500 solicitudes, el servidor no respondió en absoluto, o devolvió el un error 503, a veces 502 o 504″, dice Tawily.

Sin embargo, el ataque desde una sola máquina, con una conexión de 40 Mbps, no fue suficiente para derribar otro sitio web de demostración en un servidor dedicado con alta capacidad de procesamiento y memoria.

Esto no significa que la falla no sea efectiva contra los sitios web que se ejecutan en un servidor compartido. Un ataque así generalmente requiere muchos menos paquetes y ancho de banda para dejar fuera de combate al servidor. Por lo tanto, atacantes con más ancho de banda o algunos bots, pueden explotar atacar sitios grandes y populares.

Sin parche disponible

Guía de mitigación del Ataque DDoS que Afecta WordPress

Junto con la divulgación completa, Tawily también ha proporcionado una demostración de video del ataque DDoS. Puedes mirar el siguiente video para ver el ataque en acción:

Las vulnerabilidades de DDoS están fuera del alcance del programa de recompensas de errores de WordPress. De todas formas Tawily reportó responsablemente esta vulnerabilidad al equipo de WordPress, a través de HackerOne. Sin embargo, la compañía se negó a reconocer el problema. Además dijo que este error «debería mitigarse a nivel del servidor o de la red, en lugar de la aplicación».

La vulnerabilidad parece ser grave porque WordPress es el CMS presente en el 29% de todas las páginas web existentes. Esto coloca a millones de sitios web vulnerables a ciberataques.

Para los sitios web que no pueden pagar los servicios que ofrecen protección contra un ataque DDoS en la capa de aplicación, el investigador ha proporcionado una versión bifurcada de WordPress , que incluye la mitigación contra esta vulnerabilidad.

Yo personalmente no recomendaría que instalen un WordPress modificado. Salvo que sea del repositorio oficial.

Además de esto, el investigador también ha lanzado un sencillo script bash que soluciona el problema, en caso de que ya haya instalado WordPress.